Het uitbesteden van softwareontwikkeling aan India is een strategische noodzaak voor mondiale ondernemingen. Het land beschikt over een ongeëvenaarde talentenpool, die kostenefficiëntie en diepgaande technische expertise biedt die innovatie stimuleert. Echter, het uitbesteden van softwareontwikkeling Hoewel deze grensoverschrijdende samenwerking aanzienlijke voordelen oplevert, gaat het inherent om het delen van gevoelige bedrijfsgegevens, bedrijfseigen broncode en klantinformatie.

Voor elke internationale entiteit zijn de belangrijkste zorgen wanneer zij huur toegewijde ontwikkelaars in in India zorgen voor robuuste gegevensbeveiliging en zorgen voor absolute IP-bescherming. Dit zijn niet louter administratieve taken; het zijn cruciale risicobeperkingsstrategieën die uw belangrijkste concurrentievoordeel beschermen.

Deze informatiegids is zorgvuldig samengesteld om u uit te rusten met de essentiële technische, juridische en operationele controles die nodig zijn om uw intellectuele eigendom (IP) te beschermen en een compromisloze beveiligingshouding te behouden tijdens uw outsourcingtraject. Het begrijpen van deze controles is van cruciaal belang voordat de eerste regel code wordt geschreven.

Klaar om ontwikkelaars in te huren met sterke gegevens- en IP-beveiligingen? Praat vandaag nog met WeblineIndia.

Gegevensbeveiliging en IP-bescherming zijn twee cruciale factoren

Het is essentieel om eerst onderscheid te maken tussen de twee afzonderlijke, maar onderling verbonden aspecten van bescherming: gegevensbeveiliging en IP-bescherming.

Gegevensbeveiliging verwijst naar de uitgebreide maatregelen, controles en beleidslijnen die zijn geïmplementeerd om gegevens (met name gevoelige persoonlijke gegevens (SPD), persoonlijk identificeerbare informatie (PII) en vertrouwelijke bedrijfsgegevens) te beschermen tegen ongeoorloofde toegang, misbruik, corruptie of diefstal, ongeacht of de gegevens zich in rust of onderweg bevinden. Dit is in wezen een technische en procedurele uitdaging, waarbij firewalls, encryptie en toegangsbeheer betrokken zijn. Wanneer u toegewijde ontwikkelaars in India inhuurt, moet u hun operationele uitmuntendheid op dit gebied verifiëren.

IP Protection richt zich daarentegen op de wettelijke en contractuele kaders die ervoor zorgen dat de klant de exclusieve eigendomsrechten behoudt over alle gecreëerde deliverables. Dit omvat de broncode, technische specificaties, databaseschema, ontwerpmiddelen en eigen algoritmen die tijdens de opdracht zijn ontwikkeld. Dit is een contractuele uitdaging, bedoeld om te voorkomen dat de verkoper of ontwikkelaar het eindproduct claimt of misbruikt. Een sterke IP-beschermingsstrategie zorgt ervoor dat uw nieuwe product niet het volgende product van uw concurrent wordt.

Het aanpakken van beide pijlers vereist een holistische strategie die juridische kaders, geavanceerde technische infrastructuur en een strikt organisatorisch beveiligingsbeleid omvat.

Juridische en contractuele due diligence: uw eigendom veiligstellen

Uw contract vormt de basis van uw beveiligingsstrategie. Het moet expliciet, alomvattend en juridisch afdwingbaar zijn in alle rechtsgebieden. Dit is het eerste gebied waarop u zich moet concentreren als u van plan bent toegewijde ontwikkelaars in India in dienst te nemen.

De stringente geheimhoudingsovereenkomst (NDA)

Er moet een robuuste geheimhoudingsovereenkomst (NDA) worden opgesteld voordat bedrijfseigen informatie wordt uitgewisseld. Deze overeenkomst dient als contractueel schild voor uw bedrijfseigen informatie.

- Sleuteldefinitie: Zorg ervoor dat de NDA ‘Vertrouwelijke informatie’ breed definieert. Het moet niet alleen technische artefacten zoals broncode en architectuurdiagrammen omvatten, maar ook commerciële gegevens, prijsmodellen, marktstrategieën en bedrijfseigen kennis (bedrijfsgeheimen).

- Toewijding van ontwikkelaars: Het is niet voldoende dat alleen het verkopende bedrijf de NDA ondertekent. Elke individuele toegewijde ontwikkelaar en teamlid die toegang krijgt tot uw projectmiddelen moet een back-to-back NDA met de leverancier ondertekenen, waardoor een duidelijke, controleerbare en afdwingbare contractuele keten tot aan de individuele bijdrager ontstaat.

- Verplichting na beëindiging: De overeenkomst moet een aanzienlijke periode bepalen voor de vertrouwelijkheidsverplichtingen om de beëindiging van het contract te overleven, doorgaans variërend van twee tot vijf jaar, of moet worden aangemerkt als eeuwigdurend voor echte bedrijfsgeheimen. De Indiase wet ondersteunt over het algemeen de handhaving van deze clausules, en bij overtreding zijn rechtsmiddelen mogelijk zoals voorlopige maatregelen en geldelijke schadevergoeding.

Uitgebreide IP-toewijzing en ‘werk voor loon’-clausules

Dit is de meest kritische controle voor IP-bescherming. Volgens de common law-beginselen behoudt een onafhankelijke contractant vaak het auteursrecht op zijn creatieve werk, tenzij dit expliciet wordt overgedragen. Uw contract moet deze standaard op beslissende wijze opheffen.

- Ondubbelzinnige opdracht: Het contract moet een ondubbelzinnige clausule voor IP-toewijzing bevatten waarin staat dat al het intellectueel eigendom dat is gecreëerd, ontwikkeld of bijgedragen door de toegewijde ontwikkelaars in het kader van de opdracht – inclusief de uiteindelijke broncode, bibliotheken, technische specificaties, gebruikersinterfaces, documentatie en alle afgeleide werken – wordt beschouwd als ‘werk-voor-huur’ en onmiddellijk en exclusief eigendom is van de klant. De taal moet de overdracht van alle economische en morele rechten duidelijk beschrijven.

- Schadeloosstellingsclausule: Voeg een clausule toe die de leverancier verplicht om u te vrijwaren tegen claims van derden wegens inbreuk op de IP-bescherming. Dit is essentieel om ervoor te zorgen dat de ontwikkelaars open-sourcecomponenten niet verkeerd gebruiken of reeds bestaande code integreren waarvoor ze niet over de benodigde licenties beschikken, waardoor uw eindproduct wordt beschermd tegen juridische betwistingen.

- Eigendom van reeds bestaande IP: Geef duidelijk aan wat het reeds bestaande IP-adres van de klant is (wat u naar voren brengt) versus het nieuwe IP-adres dat is gecreëerd. Als de leverancier een van zijn eigen bedrijfseigen raamwerken of tools gebruikt, moet het contract u expliciet een eeuwigdurende, niet-exclusieve, royaltyvrije licentie verlenen om deze componenten binnen uw uiteindelijke toepassing te gebruiken, wijzigen en distribueren.

Duidelijke jurisdictie en geschillenbeslechting

Wanneer jij dat bent Indiase ontwikkelaars inhuren, uw contract omvat internationale juridische aangelegenheden. Het definiëren van de wijze waarop geschillen zullen worden opgelost, is een cruciaal onderdeel van IE-bescherming.

- Toepasselijk recht: Specificeer het recht dat van toepassing is op het contract (bijvoorbeeld het recht van uw thuisland of een onderling overeengekomen internationale norm).

- Afwikkelingsmechanisme: Neem een bindende arbitrageclausule op, die vaak de voorkeur verdient boven procederen bij burgerlijke rechtbanken voor een snellere oplossing. Voor effectieve handhaving tegen de Indiase entiteit kan het specificeren van arbitrage onder Indiase wetten (zoals de Arbitration and Conciliation Act) in een groot Indiaas handelscentrum praktischer blijken.

Technische en procedurele controles om de gegevensbeveiliging te versterken

Contractuele clausules vormen het juridische skelet; De operationele procedures en technische infrastructuur van de leverancier vormen de kracht die zorgt voor realtime gegevensbeveiliging. Due diligence moet hier streng zijn.

Beveiligingscertificeringen en audits

Een gecertificeerde leverancier levert aantoonbaar bewijs van volwassenheid op het gebied van beveiliging. Deze certificeringen duiden op naleving van de beste beveiligingsbeheersystemen in hun klasse.

- Internationale normen: Eis bewijs van naleving van internationaal erkende veiligheidsnormen. De belangrijkste is ISO/IEC 27001:2022 (Informatiebeveiligingsmanagementsysteem), dat ervoor zorgt dat de leverancier een op risico gebaseerd beveiligingssysteem heeft gedocumenteerd, geïmplementeerd, onderhouden en voortdurend verbeterd. Zoek bovendien naar SOC 2 Type II-rapporten, die de interne controles met betrekking tot beveiliging, beschikbaarheid, verwerkingsintegriteit, vertrouwelijkheid en privacy gedurende een bepaalde periode valideren.

- Audits door derden: Eis bewijs van regelmatige beveiligingsaudits en penetratietests uitgevoerd door onafhankelijke, geaccrediteerde externe bedrijven. Beoordeel de herstelprocessen die zij hebben ingevoerd om geïdentificeerde kwetsbaarheden aan te pakken.

Fysieke en logische toegangscontrole

Het voorkomen van ongeoorloofde toegang, met name bedreigingen van binnenuit, is van cruciaal belang voor gegevensbeveiliging.

- Fysieke beveiligingsmaatregelen: De gebouwen van de verkoper moeten strenge fysieke controles ondergaan, waaronder 24/7 beveiligingsmonitoring, CCTV-bewaking en meerlaagse toegangsbeperkingen (bijvoorbeeld biometrische authenticatie) tot ontwikkelingsgebieden.

- Preventie van gegevensverlies (DLP): Stel een strikt DLP-beleid in. Ontwikkelaars moeten werken op door het bedrijf beheerde machines met uitgeschakelde externe poorten (USB, optische schijven) en beperkte netwerktoegang. Dit voorkomt ongeoorloofde gegevensoverdracht of exfiltratie van code en documenten, essentieel voor effectieve IP-bescherming. Persoonlijke apparaten en externe opslagmedia moeten ten strengste verboden worden in de ontwikkelingszones.

- Op rollen gebaseerde toegangscontrole (RBAC) en principe van minste privileges (PoLP): Implementeer gedetailleerde toegangscontroles. Ontwikkelaars mogen alleen toegang krijgen tot de minimale set bronnen (broncoderepository’s, ontwikkelingsservers, clientomgevingen, databases) die strikt noodzakelijk zijn voor hun specifieke rollen. Voor alle kritieke systemen moeten toegangslogboeken worden bijgehouden, die een audittrail bieden voor forensische analyse in geval van een inbreuk op de gegevensbeveiliging.

- Multifactorauthenticatie (MFA): Verplichte MFA moet worden afgedwongen voor alle aanmeldingen bij projectrepository’s (Git/SVN), cloud-aanbieder services (AWS, Azure, GCP), interne projectmanagementtools en communicatiekanalen. Dit verkleint het risico op identiteitsdiefstal aanzienlijk.

Veilige ontwikkelings- en encryptiepraktijken

Een veilig product begint met een veilig proces. De leverancier moet gegevensbeveiliging in zijn systeem inbouwen Levenscyclus van softwareontwikkeling (SDLC).

- Encryptieprotocollen: Alle gevoelige gegevens moeten in alle fasen worden gecodeerd. Dit omvat Data-at-Rest (bijvoorbeeld het gebruik van AES-256-codering voor databases en bestandsopslag) en Data-in-Transit (bijvoorbeeld het afdwingen van TLS/SSL-protocollen voor alle communicatie, API’s en kanalen voor gegevensoverdracht).

- Veilige coderingsnormen: Zorg ervoor dat het ontwikkelteam zich houdt aan de best practices uit de branche, zoals de OWASP Top 10 voor applicatiebeveiliging. Eis bewijs van regelmatige Static Application Security Testing (SAST) en Dynamic Application Security Testing (DAST) tijdens de ontwikkelingssprints.

- Veilige versiebeheersystemen: Alle broncode en gevoelige configuratiebestanden moeten zich in een veilig, gecentraliseerd versiebeheersysteem (VCS) bevinden, zoals een speciaal bedrijfsexemplaar van Git of Subversion, met zeer beperkte toegangsrechten. Dit zorgt voor een schone, traceerbare en controleerbare geschiedenis van het intellectuele eigendom.

Heeft u een team nodig dat strikte beveiligings-, compliance- en coderingsnormen volgt? Maak contact met ons.

Compliance- en regelgevingslandschap in India

Het juridische ecosysteem van India versterkt actief zijn regelgevingskader voor gegevensbeveiliging, waardoor het een steeds veiligere locatie wordt om toegewijde ontwikkelaars in India in te huren. Een gerenommeerde partner zal voldoen aan zowel lokale als internationale wetten.

De IT Act, 2000, en SPDI-regels

Het fundamentele juridische kader is de Wet op de informatietechnologie, 2000 (IT Act) en de Information Technology (Redelijke beveiligingspraktijken en -procedures en gevoelige persoonlijke gegevens van informatie) Rules, 2011 (SPDI Rules). Deze regelgeving schrijft voor dat elke bedrijfsentiteit die ‘Gevoelige Persoonsgegevens of Informatie’ verzamelt, verwerkt of opslaat, ‘redelijke beveiligingspraktijken’ moet implementeren.

- Betrouwbaarheid: Sectie 43A van de IT-wet stelt een rechtspersoon aansprakelijk om schadevergoeding te betalen aan de getroffen partij als zijn nalatigheid bij het implementeren van redelijke beveiligingspraktijken leidt tot onrechtmatig verlies of winst als gevolg van een datalek. Deze bepaling biedt aanzienlijke juridische mogelijkheden voor klanten die zich zorgen maken over gegevensbeveiliging.

De Wet bescherming persoonsgegevens, 2023 (Wet Bescherming Persoonsgegevens)

De recente inwerkingtreding van de Wet bescherming persoonsgegevens digitaal, 2023 (DPDP Act), verhoogt de inzet van India op het gebied van gegevensprivacy aanzienlijk, waardoor de normen dichter bij de mondiale benchmark van de AVG komen te liggen.

- Nieuwe verplichtingen: De DPDP Act introduceert strengere eisen voor toestemming, kennisgeving en aansprakelijkheid voor entiteiten die digitale persoonsgegevens verwerken. Het legt strikte nalevingsverplichtingen op aan zowel de Data Fiduciary (de klant) als de Data Processor (de verkoper).

- Naleving van leveranciers: Uw overeenkomst moet expliciet vereisen dat de leverancier voldoet aan de DPDP Act en alle andere relevante internationale raamwerken (zoals HIPAA voor gezondheidszorggegevens of GDPR voor EU-burgergegevens) die relevant zijn voor uw project. Bovendien moet de leverancier beschikken over een formeel, getest Incident Response Plan, dat onmiddellijke kennisgeving aan u omvat bij ontdekking van een potentiële of daadwerkelijke inbreuk die uw gegevensbeveiliging aantast.

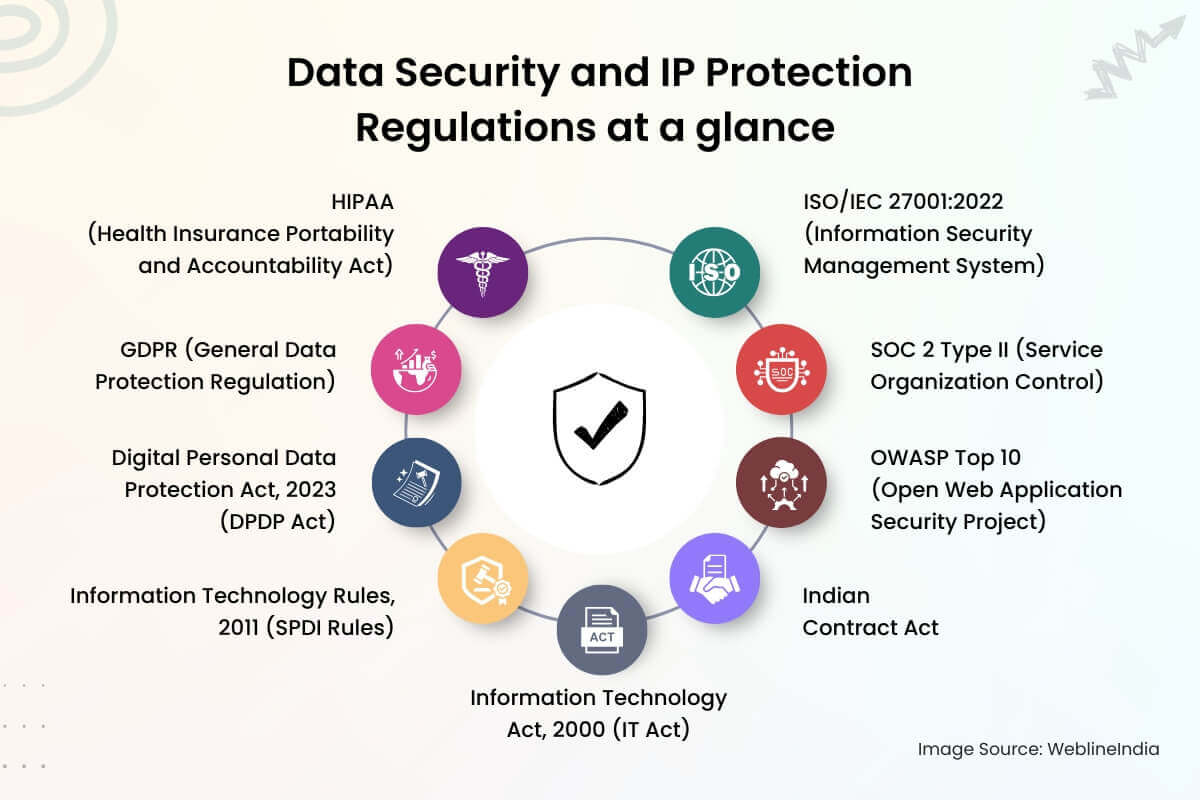

Regelgeving voor gegevensbeveiliging en IP-bescherming in één oogopslag

Hier is de lijst van deze blog met talloze regels, voorschriften, compliance en een reeks normen die worden gebruikt voor gegevensbeveiliging en IP-bescherming, vooral in India.

- ISO/IEC 27001:2022 (Informatiebeveiligingsmanagementsysteem): Een internationale standaard voor het systematisch beheren van informatiebeveiligingsrisico’s.

- SOC 2 Type II (Service Organisatie Controle): Rapporten die de interne controles van een serviceorganisatie met betrekking tot beveiliging, beschikbaarheid, verwerkingsintegriteit, vertrouwelijkheid en privacy gedurende een bepaalde periode valideren.

- OWASP Top 10 (Open Web Application Security Project): Een standaardlijst van de tien meest kritische beveiligingsrisico’s voor webapplicaties.

- Indian Contract Act: De primaire wetgeving die contracten regelt en de afdwingbaarheid van overeenkomsten zoals geheimhoudingsverklaringen in India.

- Wet op de informatietechnologie, 2000 (IT Act): de primaire wet van India die zich bezighoudt met cybercriminaliteit en e-commerce, waarbij bedrijven aansprakelijk worden gesteld voor nalatigheid op het gebied van gegevensbeveiliging.

- Regels voor informatietechnologie (redelijke beveiligingspraktijken en -procedures en gevoelige persoonlijke gegevens of informatie), 2011 (SPDI-regels): verplicht specifieke beveiligingspraktijken voor het omgaan met gevoelige persoonlijke gegevens in India.

- Wet bescherming persoonsgegevens digitaal, 2023 (DPDP Act): India’s nieuwste, alomvattende wet die de verwerking van digitale persoonsgegevens regelt, vergelijkbaar met de AVG.

- GDPR (Algemene Verordening Gegevensbescherming): De EU-regelgeving ter bescherming van de gegevens en privacy van EU-burgers, relevant als bij het project Europese klanten betrokken zijn.

- HIPAA (Wet op de overdraagbaarheid en verantwoording van ziektekostenverzekeringen): Amerikaanse wetgeving die de omgang met beschermde gezondheidsinformatie regelt, relevant voor IT-projecten in de gezondheidszorg.

Het voordeel van WeblineIndia: uw zekerheid van veiligheid en expertise

Hoewel de complexiteit van het garanderen van uitgebreide gegevensbeveiliging en IP-bescherming ontmoedigend kan lijken, is samenwerken met een ervaren en betrouwbaar IT-bureau de ultieme oplossing.

Wanneer bedrijven besluiten om toegewijde ontwikkelaars in India in dienst te nemen, streven ze naar technische uitmuntendheid, maar ze hebben ook absolute gemoedsrust nodig. WeblineIndia is een gevestigd IT-bureau in India, wereldwijd bekend om zijn bekwaamheid in ontwikkeling van mobiele apps En webontwikkeling. Met een rijke geschiedenis van meer dan 25 jaar en een uitstekend trackrecord van meer dan 3500 voltooide projecten voor ondernemingen over de hele wereld, is onze expertise gebaseerd op vertrouwen en veerkracht.

We hebben wereldwijde best practices op het gebied van beveiliging geïntegreerd in ons operationele DNA, waardoor we ervoor zorgen dat onze infrastructuur en processen risico’s proactief beperken voordat ze kunnen escaleren.

Onze toewijding aan u omvat:

- Rechtszekerheid voor IE-bescherming: Wij elimineren alle onduidelijkheden over eigendom. Elk contract bevat expliciete, niet-onderhandelbare clausules over IP-toewijzing, die ervoor zorgen dat alle codes, ontwerpen, technologieën en innovaties zijn het exclusieve eigendom van de opdrachtgever. Onze toegewijde ontwikkelaars, die speciaal zijn doorgelicht, ondertekenen strikte NDA’s en overeenkomsten voor IP-overdracht, waardoor uw bedrijfsgeheimen vanaf de basis worden beschermd.

- Gegevensbeveiliging op ondernemingsniveau: Onze ontwikkelingscentra en cloudomgevingen werken onder gecertificeerd databeveiligingsbeheer. We handhaven strikt internationale normen, verplichte multi-factor authenticatie, beveiligde VPN-tunnels en op rollen gebaseerde toegangscontrole (RBAC) voor alle projectmiddelen, waardoor uw meest gevoelige informatie wordt beschermd.

- Leiderschap op het gebied van compliance: We handhaven actief de naleving van de nieuwste Indiase wetgeving, waaronder de DPDP Act, en zijn zo gestructureerd dat ze naadloos voldoen aan uw internationale nalevingsbehoeften (GDPR, HIPAA). Onze processen omvatten regelmatige beveiligingsaudits door derden en een volwassen, getest Incident Response Plan.

Als u ervoor kiest om via WeblineIndia toegewijde ontwikkelaars in India in te huren, betekent dit dat u een partner selecteert die uw intellectuele eigendom als heilig behandelt. Wij bouwen niet alleen software; we bouwen het veilig, verantwoord en met gegarandeerde IP-bescherming. WeblineIndia verzekert u dat uw project in veilige en deskundige handen is, zodat u zich kunt concentreren op de marktuitvoering terwijl wij omgaan met de complexiteit van veilige, grensoverschrijdende ontwikkeling.

Klaar om samen te werken met een vertrouwde IT-leider die de veiligheid van uw innovatie garandeert? Neem contact op met WeblineIndia vandaag om te bespreken hoe ons robuuste beveiligingsframework uw volgende project kan ondersteunen.

Sociale hashtags

#Databeveiliging #IP-bescherming #Software-outsourcing #Huurontwikkelaars in India #Offshoreontwikkeling #Cyberbeveiliging #Technische naleving #Beveiligde codering #Softwareontwikkeling

Wilt u veilige, betrouwbare offshore-ontwikkeling voor uw volgende project? Laten we aan de slag gaan.

Veelgestelde vragen

Referenties: hoor het rechtstreeks van onze wereldwijde klanten

Onze ontwikkelprocessen leveren dynamische oplossingen om zakelijke uitdagingen aan te gaan, kosten te optimaliseren en digitale transformatie te versnellen. Door experts ondersteunde oplossingen versterken klantloyaliteit en online aanwezigheid, terwijl bewezen succesverhalen laten zien hoe innovatieve applicaties echte problemen oplossen. Onze gewaardeerde klanten wereldwijd hebben het al ervaren.

Prijzen en Erkenningen

Hoewel tevreden klanten onze grootste motivatie zijn, heeft erkenning van de industrie aanzienlijke waarde. WeblineIndia is consistent toonaangevend in technologie, met prijzen en onderscheidingen die onze uitmuntendheid bevestigen.

OA500 Wereldwijde outsourcingbedrijven 2025, door Outsource Accelerator

Topsoftware-ontwikkelingsbedrijf, door GoodFirms

Beste fintech-productoplossingsbedrijf – 2022, door GESIA

Bekroond als – Beste app-ontwikkelingsbedrijf in India 2020, door SoftwareSuggest