Outsourcing av mjukvaruutveckling till Indien är ett strategiskt krav för globala företag. Landet presenterar en oöverträffad talangpool som erbjuder kostnadseffektivitet och djup teknisk expertis som driver innovation. Dock, outsourcing av mjukvaruutveckling i detta gränsöverskridande samarbete, samtidigt som det ger betydande fördelar, innebär det i sig att dela känslig affärsdata, proprietär källkod och kundinformation.

För alla internationella enheter är det viktigaste när de anställa dedikerade utvecklare i Indien säkerställer robust datasäkerhet och etablerar absolut IP-skydd. Dessa är inte bara administrativa uppgifter; de är kritiska riskreducerande strategier som skyddar din kärna konkurrensfördel.

Denna informationsguide är noggrant utformad för att utrusta dig med de nödvändiga tekniska, juridiska och operativa kontrollerna som krävs för att skydda din immateriella egendom (IP) och upprätthålla en kompromisslös säkerhetsställning under hela din outsourcingresa. Att förstå dessa kontroller är avgörande innan den första raden med kod skrivs.

Är du redo att anställa utvecklare med starka data- och IP-skydd? Prata med WeblineIndia idag.

Datasäkerhet och IP-skydd är två avgörande faktorer

Det är viktigt att först skilja mellan de två distinkta, men ändå sammanlänkade aspekterna av skyddet: datasäkerhet och IP-skydd.

Datasäkerhet hänvisar till de omfattande åtgärder, kontroller och policyer som implementerats för att skydda data – särskilt känsliga personuppgifter (SPD), personligt identifierbar information (PII) och konfidentiell affärsdata – från obehörig åtkomst, missbruk, korruption eller stöld, oavsett om data är vilande eller på väg. Detta är i grunden en teknisk och procedurmässig utmaning, som involverar brandväggar, kryptering och åtkomsthantering. När du anställer dedikerade utvecklare i Indien måste du verifiera deras operativa excellens inom denna domän.

IP-skydd fokuserar omvänt på de juridiska och avtalsmässiga ramarna som säkerställer att kunden behåller exklusiva äganderättigheter över alla skapade leveranser. Detta inkluderar källkoden, tekniska specifikationer, databasschema, designtillgångar och proprietära algoritmer som utvecklats under uppdraget. Detta är en kontraktsmässig utmaning, utformad för att förhindra att leverantören eller utvecklaren gör anspråk på eller missbrukar slutprodukten. En stark IP-skyddsstrategi är det som hindrar din nya produkt från att bli din konkurrents nästa erbjudande.

Att ta itu med båda pelarna kräver en holistisk strategi som omfattar juridiska ramar, avancerad teknisk infrastruktur och strikta organisatoriska säkerhetspolicyer.

Juridisk och avtalsmässig due diligence: Säkra ditt ägande

Ditt kontrakt är grunden för din skyddsstrategi. Det måste vara explicit, heltäckande och juridiskt verkställbart över jurisdiktioner. Detta är det första området att fokusera på när du planerar att anställa dedikerade utvecklare i Indien.

Det strikta sekretessavtalet (NDA)

Ett robust sekretessavtal (NDA) måste verkställas innan någon proprietär information utbyts. Detta avtal fungerar som den avtalsmässiga skölden för din proprietära information.

- Nyckeldefinition: Se till att NDA definierar “Konfidentiell information” brett. Det bör inte bara omfatta tekniska artefakter som källkod och arkitekturdiagram, utan också kommersiella data, prismodeller, marknadsstrategier och patentskyddad kunskap (företagshemligheter).

- Utvecklarens åtagande: Det räcker inte att endast leverantörsföretaget undertecknar NDA. Varje enskild dedikerad utvecklare och teammedlem som kommer att ha tillgång till dina projekttillgångar måste underteckna en back-to-back NDA med leverantören, och därigenom skapa en tydlig, revisionsbar och verkställbar avtalskedja ner till den individuella bidragsgivaren.

- Skyldighet efter uppsägning: Avtalet måste stipulera en betydande period för sekretessskyldigheter för att överleva avtalets uppsägning, vanligtvis från två till fem år, eller betecknas som evig för äkta affärshemligheter. Indisk lag stöder generellt sett att dessa klausuler upprätthålls, och ett överträdelse möjliggör gottgörelse som föreläggande och ekonomiskt skadestånd.

Omfattande IP-tilldelning och “Work-for-Hire”-klausuler

Detta är den enskilt mest kritiska kontrollen för IP-skydd. Enligt sedvanerättsliga principer behåller en oberoende entreprenör ofta upphovsrätten till sitt kreativa arbete om det inte uttryckligen tilldelats. Ditt kontrakt måste på ett avgörande sätt åsidosätta denna standard.

- Entydigt uppdrag: Kontraktet måste innehålla en otvetydig IP-tilldelningsklausul som anger att all immateriell egendom som skapats, utvecklats eller bidragit med av de dedikerade utvecklarna under uppdraget – inklusive den slutliga källkoden, biblioteken, tekniska specifikationer, användargränssnitt, dokumentation och alla härledda verk – anses “Work-for-Hire” och ägs omedelbart och exklusivt av kunden. Språket bör tydligt specificera överföringen av alla ekonomiska och moraliska rättigheter.

- Ersättningsklausul: Infoga en klausul som kräver att leverantören ska hålla dig skadeslös mot tredje parts anspråk på intrång i IP-skyddet. Detta är viktigt för att säkerställa att utvecklarna inte använder öppen källkodskomponenter felaktigt eller integrerar redan existerande kod som de inte har nödvändiga licenser för, och därmed skyddar din slutprodukt från juridiska anmärkningar.

- Ägande av redan existerande IP: Avgränsa tydligt vad som är klientägd redan existerande IP (vad du tar till bordet) kontra den nya IP som skapats. Om leverantören använder något av sina egna proprietära ramverk eller verktyg, måste avtalet uttryckligen ge dig en evig, icke-exklusiv, royaltyfri licens att använda, modifiera och distribuera dessa komponenter i din slutliga applikation.

Tydlig jurisdiktion och tvistlösning

När du är anställa indiska utvecklare , ditt kontrakt involverar internationella juridiska problem. Att definiera hur tvister ska lösas är en kritisk del av IP-skyddet.

- Gällande lag: Ange den lag som styr avtalet (t.ex. ditt hemlands lag eller en ömsesidigt överenskommen internationell standard).

- Upplösningsmekanism: Inkludera en bindande skiljedomsklausul, som ofta föredras framför tvister i civila domstolar för snabbare lösning. För effektiv verkställighet mot den indiska enheten kan det visa sig vara mer praktiskt att specificera skiljeförfarande enligt indiska lagar (såsom lagen om skiljeförfarande och förlikning) i ett stort indiskt kommersiellt nav.

Tekniska och processuella kontroller för att stärka datasäkerheten

Avtalsklausuler är det juridiska skelettet; leverantörens operativa rutiner och tekniska infrastruktur är muskeln som ger datasäkerhet i realtid. Due diligence här måste vara rigorös.

Säkerhetscertifieringar och revisioner

En certifierad leverantör tillhandahåller bevis på säkerhetsmognad. Dessa certifieringar betyder att de ansluter sig till klassens bästa säkerhetshanteringssystem.

- Internationella standarder: Kräv bevis på överensstämmelse med internationellt erkända säkerhetsstandarder. Det viktigaste är ISO/IEC 27001:2022 (Informationssäkerhetsledningssystem), som säkerställer att leverantören har dokumenterat, implementerat, underhållit och kontinuerligt förbättrat ett riskbaserat säkerhetssystem. Leta dessutom efter SOC 2 Typ II-rapporter, som validerar de interna kontrollerna relaterade till säkerhet, tillgänglighet, bearbetningsintegritet, konfidentialitet och integritet över en tidsperiod.

- Tredjepartsrevisioner: Kräv bevis på regelbundna säkerhetsrevisioner och penetrationstester utförda av oberoende, ackrediterade tredjepartsföretag. Granska de åtgärdsprocesser de har på plats för att åtgärda identifierade sårbarheter.

Fysisk och logisk åtkomstkontroll

Att förhindra obehörig åtkomst, särskilt insiderhot, är centralt för datasäkerheten.

- Fysiska säkerhetsåtgärder: Säljarens lokaler måste ha strikta fysiska kontroller, inklusive 24/7 säkerhetsövervakning, CCTV-övervakning och åtkomstbegränsningar i flera lager (t.ex. biometrisk autentisering) till utvecklingsområden.

- Förebyggande av dataförlust (DLP): Inrätta en strikt DLP-policy. Utvecklare bör arbeta på företagshanterade maskiner med inaktiverade externa portar (USB, optiska enheter) och begränsad nätverksåtkomst. Detta förhindrar obehörig dataöverföring eller exfiltrering av kod och dokument, vilket är nödvändigt för effektivt IP-skydd. Personliga enheter och externa lagringsmedia bör vara strängt förbjudna i utvecklingszonerna.

- Rollbaserad åtkomstkontroll (RBAC) och principen om minsta privilegie (PoLP): Implementera detaljerade åtkomstkontroller. Utvecklare bör endast ges åtkomst till den minimala uppsättning resurser (källkodsförråd, utvecklingsservrar, klientmiljöer, databaser) som är strikt nödvändiga för deras specifika roller. Åtkomstloggar måste upprätthållas för alla kritiska system, vilket ger en revisionsspår för kriminalteknisk analys i händelse av brott mot datasäkerheten.

- Multi-Factor Authentication (MFA): Obligatorisk MFA bör upprätthållas för alla inloggningar till projektförråd (Git/SVN), molnleverantör tjänster (AWS, Azure, GCP), interna projekthanteringsverktyg och kommunikationskanaler. Detta minskar avsevärt risken för legitimationsstöld.

Säker utveckling och kryptering

En säker produkt börjar med en säker process. Säljaren måste bädda in datasäkerhet i sina Livscykel för mjukvaruutveckling (SDLC).

- Krypteringsprotokoll: All känslig information måste krypteras i alla skeden. Detta inkluderar Data-at-Rest (t.ex. genom att använda AES-256-kryptering för databaser och fillagring) och Data-in-Transit (t.ex. upprätthålla TLS/SSL-protokoll för all kommunikation, API:er och dataöverföringskanaler).

- Säker kodningsstandard: Se till att utvecklingsteamet följer branschens bästa praxis, såsom OWASP Top 10 för applikationssäkerhet. Kräv bevis på regelbunden statisk applikationssäkerhetstestning (SAST) och dynamisk applikationssäkerhetstestning (DAST) under hela utvecklingssprintarna.

- Säkra versionskontrollsystem: All källkod och känsliga konfigurationsfiler måste finnas i ett säkert, centraliserat versionskontrollsystem (VCS), såsom en dedikerad företagsinstans av Git eller Subversion, med mycket restriktiva åtkomsträttigheter. Detta ger en ren, spårbar och granskningsbar historik över den immateriella egendomen.

Behöver du ett team som följer strikta säkerhets-, efterlevnads- och kodningsstandarder? Ta kontakt med oss.

Efterlevnad och regelverk i Indien

Indiens lagliga ekosystem stärker aktivt sitt regelverk för datasäkerhet, vilket gör det till en allt säkrare plats för att anställa dedikerade utvecklare i Indien. En ansedd partner kommer att följa både lokala och internationella lagar.

IT-lagen, 2000, och SPDI-reglerna

Den grundläggande rättsliga ramen är Information Technology Act, 2000 (IT Act) och Information Technology (Reasonable Security Practices and Procedures and Sensitive Personal Data or Information) Rules, 2011 (SPDI Rules). Dessa regler kräver att alla företagsenheter som samlar in, bearbetar eller lagrar “Känsliga personuppgifter eller information” måste implementera “rimliga säkerhetsrutiner”.

- Ansvar: Avsnitt 43A i IT-lagen gör en juridisk person skyldig att betala ersättning till den drabbade parten om dess försummelse i genomförandet av rimlig säkerhetspraxis leder till en felaktig förlust eller vinst på grund av ett dataintrång. Denna bestämmelse ger betydande rättslig prövning för klienter som är oroade över datasäkerhet.

The Lagen om skydd av digitala personuppgifter, 2023 (DPDP Act)

Det senaste antagandet av Lagen om skydd av digitala personuppgifter, 2023 (DPDP Act), höjer avsevärt Indiens engagemang för datasekretess och flyttar dess standarder närmare det globala riktmärket för GDPR.

- Nya skyldigheter: DPDP-lagen inför skärpta krav på samtycke, meddelande och ansvarighet för enheter som behandlar digitala personuppgifter. Det ålägger strikta efterlevnadskrav för både datatillsynsmannen (kunden) och databehandlaren (leverantören).

- Leverantörsefterlevnad: Ditt avtal måste uttryckligen kräva att leverantören följer DPDP Act och alla andra relevanta internationella ramverk (som HIPAA för hälsovårdsdata eller GDPR för EU-medborgardata) som är relevanta för ditt projekt. Dessutom måste leverantören ha en formell, testad Incident Response Plan som inkluderar omedelbart meddelande till dig vid upptäckt av eventuella eller faktiska överträdelser som påverkar din datasäkerhet.

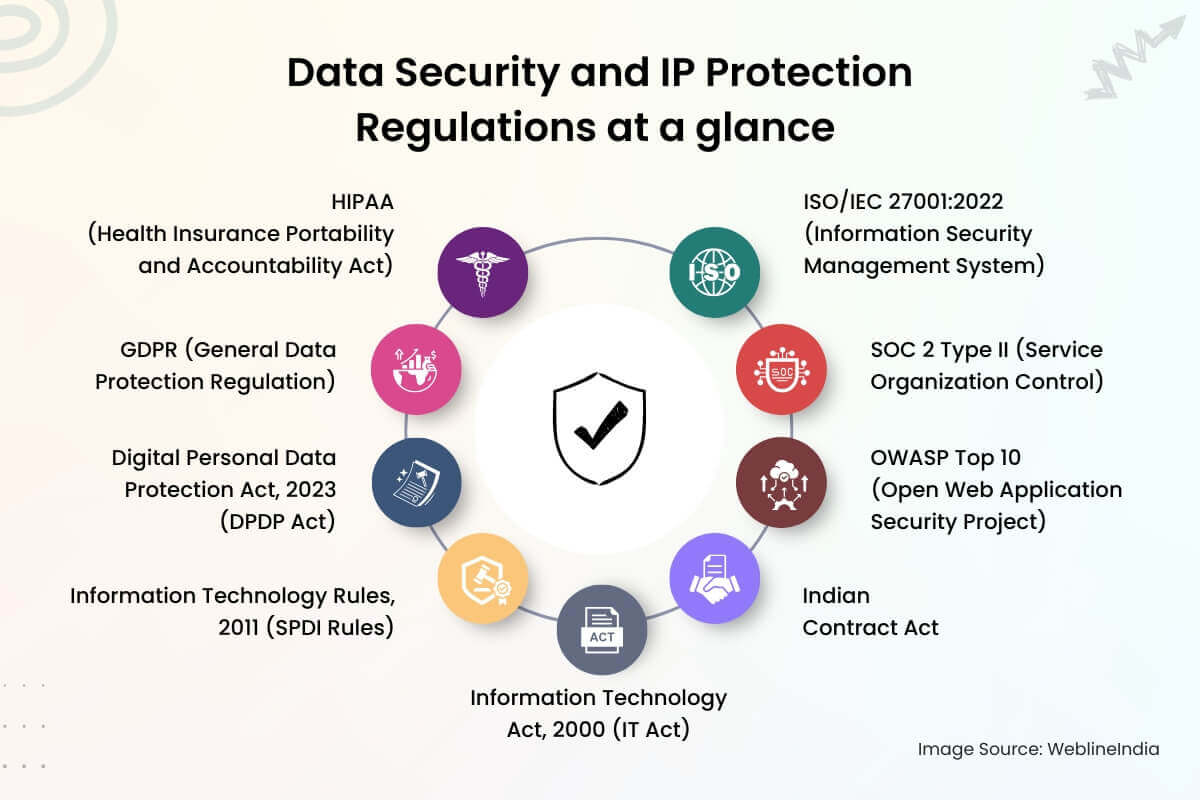

Datasäkerhets- och IP-skyddsförordningar i en överblick

Här är listan från den här bloggen som nämnde otaliga regler, förordningar, efterlevnad och en uppsättning standarder som används för datasäkerhet och IP-skydd, särskilt i Indien.

- ISO/IEC 27001:2022 (Informationssäkerhetsledningssystem): En internationell standard för att hantera informationssäkerhetsrisker systematiskt.

- SOC 2 Typ II (Kontroll av serviceorganisation): Rapporter som validerar en serviceorganisations interna kontroller relaterade till säkerhet, tillgänglighet, bearbetningsintegritet, konfidentialitet och integritet över en tidsperiod.

- OWASP Top 10 (Öppet webbapplikationssäkerhetsprojekt): En standardlista över de tio mest kritiska säkerhetsriskerna för webbapplikationer.

- Indisk avtalslagstiftning: Den primära lagstiftningen som styr kontrakt och verkställbarheten av avtal som NDAs i Indien.

- Informationsteknologilagen, 2000 (IT Act): Indiens primärlag som behandlar cyberbrottslighet och e-handel, håller företag ansvariga för vårdslöshet i datasäkerhet.

- Regler för informationsteknik (rimliga säkerhetspraxis och förfaranden och känsliga personuppgifter eller information), 2011 (SPDI-regler): Beordrar specifika säkerhetsrutiner för hantering av känsliga personuppgifter i Indien.

- Lagen om skydd av digitala personuppgifter, 2023 (DPDP Act): Indiens senaste, heltäckande lag som reglerar behandlingen av digitala personuppgifter, liknande GDPR.

- GDPR (Allmänna dataskyddsförordningen): EU-förordningen som skyddar EU-medborgares data och integritet, relevant om projektet involverar europeiska kunder.

- HIPAA (Lagen om sjukförsäkringsportabilitet och ansvarsskyldighet): amerikansk lagstiftning som reglerar hanteringen av skyddad hälsoinformation, relevant för IT-projekt inom sjukvården.

The WeblineIndia Advantage: Din försäkran om säkerhet och expertis

Även om komplexiteten i att säkerställa omfattande datasäkerhet och IP-skydd kan verka skrämmande, är partnerskap med en erfaren och pålitlig IT-byrå den ultimata lösningen.

När företag bestämmer sig för att anlita dedikerade utvecklare i Indien, söker de teknisk excellens, men de kräver också absolut sinnesro. WeblineIndia är en etablerad IT-byrå i Indien, känd globalt för sin skicklighet inom utveckling av mobilappar och webbutveckling. Med en rik historia som sträcker sig över mer än 25 år och en fantastisk meritlista med över 3500 slutförda projekt för företag runt om i världen, bygger vår expertis på förtroende och motståndskraft.

Vi har integrerat bästa praxis för global säkerhet i vårt operativa DNA, vilket säkerställer att vår infrastruktur och processer proaktivt minskar riskerna innan de kan eskalera.

Vårt engagemang för dig inkluderar:

- Rättssäkerhet för IP-skydd: Vi eliminerar all oklarhet om ägande. Varje kontrakt innehåller explicita, icke-förhandlingsbara IP-tilldelningsklausuler, som säkerställer all kod, design, tekniker, och innovationer är kundens exklusiva egendom. Våra dedikerade utvecklare, som är speciellt utvärderade, undertecknar rigorösa NDAs och IP-överföringsavtal, och skyddar dina affärshemligheter från grunden.

- Datasäkerhet i företagsklass: Våra utvecklingscenter och molnmiljöer arbetar under certifierad datasäkerhetsstyrning. Vi tillämpar strikt internationella standarder, obligatorisk multifaktorautentisering, säkra VPN-tunnlar och rollbaserad åtkomstkontroll (RBAC) för alla projekttillgångar, vilket skyddar din mest känsliga information.

- Ledarskap för efterlevnad: Vi upprätthåller aktiv efterlevnad av den senaste indiska lagstiftningen, inklusive DPDP-lagen, och är strukturerade för att sömlöst möta dina internationella efterlevnadsbehov (GDPR, HIPAA). Våra processer inkluderar regelbundna säkerhetsrevisioner från tredje part och en mogen, testad Incident Response Plan.

Att välja att anställa engagerade utvecklare i Indien via WeblineIndia innebär att man väljer en partner som behandlar din immateriella egendom som helig. Vi bygger inte bara mjukvara; vi bygger det säkert, ansvarsfullt och med garanterat IP-skydd. WeblineIndia försäkrar dig om att ditt projekt är i trygga och experthänder, vilket gör att du kan fokusera på marknadsutförande samtidigt som vi hanterar komplexiteten i säker, gränsöverskridande utveckling.

Är du redo att samarbeta med en pålitlig IT-ledare som garanterar säkerheten för din innovation? Kontakta WeblineIndia idag för att diskutera hur vårt robusta säkerhetsramverk kan stödja ditt nästa projekt.

Sociala Hashtags

#Datasäkerhet #IP-skydd #OutsourcingAvProgramvara #AnlitaUtvecklareIIndien #Offshore-utveckling #Cybersäkerhet #TechCompliance #SäkerKodning #Programvaruutveckling

Vill du ha säker, pålitlig offshoreutveckling för ditt nästa projekt? Låt oss komma igång.

Vanliga frågor

Kundreferenser: Hör det direkt från våra globala kunder

Våra utvecklingsprocesser levererar dynamiska lösningar för att hantera affärsutmaningar, optimera kostnader och driva digital transformation. Lösningar med expertstöd förbättrar kundlojaliteten och den digitala närvaron, och beprövade framgångsberättelser lyfter fram verklig problemlösning genom innovativa applikationer. Våra uppskattade kunder världen över har redan upplevt det.

Priser och Erkännanden

Även om nöjda kunder är vår största motivation, har branscherkännande betydande värde. WeblineIndia har konsekvent varit ledande inom teknologi, med priser och utmärkelser som bekräftar vår excellens.

OA500 Globala outsourcingföretag 2025, av Outsource Accelerator

Ledande mjukvaruutvecklingsföretag, av GoodFirms

Bästa fintech-produktlösningsföretag – 2022, av GESIA

Utsedd till – Bästa apputvecklingsföretag i Indien 2020, av SoftwareSuggest