La subcontratación del desarrollo de software a la India es un imperativo estratégico para las empresas globales. El país presenta una reserva de talento incomparable, que ofrece rentabilidad y una profunda experiencia técnica que impulsa la innovación. Sin embargo, subcontratación de desarrollo de software En esta colaboración transfronteriza, si bien genera beneficios significativos, implica inherentemente compartir datos comerciales confidenciales, código fuente propietario e información del cliente.

Para cualquier entidad internacional, lo primordial es cuándo contratar desarrolladores dedicados en la India están garantizando una sólida seguridad de los datos y estableciendo una protección absoluta de la propiedad intelectual. No se trata de tareas meramente administrativas; son estrategias críticas de mitigación de riesgos que protegen su principal ventaja competitiva.

Esta guía informativa está cuidadosamente elaborada para brindarle las comprobaciones técnicas, legales y operativas esenciales necesarias para salvaguardar su propiedad intelectual (PI) y mantener una postura de seguridad inflexible durante todo su proceso de subcontratación. Comprender estas comprobaciones es fundamental antes de escribir la primera línea de código.

¿Está listo para contratar desarrolladores con sólidas protecciones de datos y de propiedad intelectual? Hable con WeblineIndia hoy.

La seguridad de los datos y la protección de la propiedad intelectual son dos factores cruciales

Es esencial distinguir primero entre los dos aspectos distintos, aunque interconectados, de la protección: seguridad de datos y protección de propiedad intelectual.

La seguridad de los datos se refiere a las medidas, controles y políticas integrales implementadas para proteger los datos (específicamente los datos personales sensibles (SPD), la información de identificación personal (PII) y los datos comerciales confidenciales) contra el acceso no autorizado, el uso indebido, la corrupción o el robo, ya sea que los datos estén en reposo o en tránsito. Esto es fundamentalmente un desafío técnico y de procedimiento, que involucra firewalls, cifrado y gestión de acceso. Cuando contrata desarrolladores dedicados en la India, debe verificar su excelencia operativa en este dominio.

La protección de la propiedad intelectual, por el contrario, se centra en los marcos legales y contractuales que garantizan que el cliente conserve los derechos de propiedad exclusivos sobre todos los productos creados. Esto incluye el código fuente, las especificaciones técnicas, el esquema de la base de datos, los recursos de diseño y los algoritmos propietarios desarrollados durante el compromiso. Se trata de un desafío contractual, diseñado para evitar que el proveedor o desarrollador reclame o haga un mal uso del producto final. Una estrategia sólida de protección de la propiedad intelectual es lo que impide que su nuevo producto se convierta en la próxima oferta de su competidor.

Abordar ambos pilares requiere una estrategia holística que abarque marcos legales, infraestructura técnica avanzada y estrictas políticas de seguridad organizacional.

Debida diligencia legal y contractual: asegurando su propiedad

Su contrato es la base de su estrategia de protección. Debe ser explícito, integral y legalmente ejecutable en todas las jurisdicciones. Esta es la primera área en la que debe centrarse cuando planea contratar desarrolladores dedicados en la India.

El estricto acuerdo de confidencialidad (NDA)

Se debe ejecutar un acuerdo de confidencialidad (NDA) sólido antes de intercambiar cualquier información de propiedad exclusiva. Este acuerdo sirve como escudo contractual para su información de propiedad exclusiva.

- Definición clave: Asegúrese de que la NDA defina la “Información confidencial” de manera amplia. Debería abarcar no sólo artefactos técnicos como código fuente y diagramas de arquitectura, sino también datos comerciales, modelos de precios, estrategias de mercado y conocimiento patentado (secretos comerciales).

- Compromiso del desarrollador: No es suficiente que sólo la empresa proveedora firme el NDA. Cada desarrollador individual y miembro del equipo que tendrá acceso a los activos de su proyecto debe firmar un acuerdo de confidencialidad consecutivo con el proveedor, creando así una cadena contractual clara, auditable y ejecutable hasta el contribuyente individual.

- Obligación posterior a la terminación: El acuerdo debe estipular un período significativo para que las obligaciones de confidencialidad sobrevivan a la terminación del contrato, generalmente de dos a cinco años, o designarse como perpetuo para secretos comerciales genuinos. La legislación india generalmente apoya la aplicación de estas cláusulas, y su incumplimiento permite recursos como medidas cautelares y daños monetarios.

Cesión integral de propiedad intelectual y cláusulas de “trabajo por contrato”

Esta es la comprobación más importante para la protección de la propiedad intelectual. Según los principios del derecho consuetudinario, un contratista independiente a menudo conserva los derechos de autor de su trabajo creativo a menos que se le asignen explícitamente. Su contrato debe anular decisivamente este valor predeterminado.

- Asignación inequívoca: El contrato debe incluir una cláusula inequívoca de cesión de propiedad intelectual que establezca que toda la propiedad intelectual creada, desarrollada o aportada por los desarrolladores dedicados en virtud del contrato (incluido el código fuente final, las bibliotecas, las especificaciones técnicas, las interfaces de usuario, la documentación y todos los trabajos derivados) se considera “trabajo por contrato” y es propiedad inmediata y exclusiva del cliente. El lenguaje debe detallar claramente la transferencia de todos los derechos económicos y morales.

- Cláusula de Indemnización: Inserte una cláusula que requiera que el proveedor lo indemnice contra cualquier reclamo de terceros por infracción de protección de propiedad intelectual. Esto es esencial para garantizar que los desarrolladores no utilicen componentes de código abierto incorrectamente ni integren código preexistente para el cual no poseen las licencias necesarias, protegiendo así su producto final de desafíos legales.

- Propiedad de IP preexistente: Delimite claramente cuál es la IP preexistente propiedad del cliente (lo que usted aporta) versus la nueva IP creada. Si el proveedor utiliza cualquiera de sus propios marcos o herramientas patentados, el contrato debe otorgarle explícitamente una licencia perpetua, no exclusiva y libre de regalías para usar, modificar y distribuir esos componentes dentro de su aplicación final.

Jurisdicción clara y resolución de disputas

cuando tu estas contratar desarrolladores indios, su contrato implica cuestiones legales internacionales. Definir cómo se resolverán las disputas es un elemento crítico de la protección de la propiedad intelectual.

- Ley aplicable: especifique la ley que rige el contrato (por ejemplo, la ley de su país de origen o una norma internacional mutuamente acordada).

- Mecanismo de resolución: Incluir una cláusula de arbitraje vinculante, que a menudo se prefiere a los litigios en tribunales civiles para una resolución más rápida. Para una aplicación eficaz contra la entidad india, puede resultar más práctico especificar el arbitraje conforme a las leyes indias (como la Ley de Arbitraje y Conciliación) en un importante centro comercial indio.

Verificaciones técnicas y de procedimientos para fortalecer la seguridad de los datos

Las cláusulas contractuales son el esqueleto legal; Los procedimientos operativos y la infraestructura técnica del proveedor son el músculo que proporciona seguridad de datos en tiempo real. La debida diligencia aquí debe ser rigurosa.

Certificaciones y Auditorías de Seguridad

Un proveedor certificado proporciona evidencia demostrable de madurez en seguridad. Estas certificaciones significan el cumplimiento de los mejores sistemas de gestión de seguridad de su clase.

- Estándares Internacionales: Exigir prueba del cumplimiento de estándares de seguridad reconocidos internacionalmente. La más importante es ISO/IEC 27001:2022 (Sistema de gestión de seguridad de la información), que garantiza que el proveedor haya documentado, implementado, mantenido y mejorado continuamente un sistema de seguridad basado en riesgos. Además, busque informes SOC 2 Tipo II, que validan los controles internos relacionados con la seguridad, la disponibilidad, la integridad del procesamiento, la confidencialidad y la privacidad durante un período de tiempo.

- Auditorías de terceros: Exigir evidencia de auditorías de seguridad periódicas y pruebas de penetración realizadas por empresas externas independientes y acreditadas. Revise los procesos de remediación que tienen implementados para abordar las vulnerabilidades identificadas.

Control de acceso físico y lógico

Prevenir el acceso no autorizado, en particular las amenazas internas, es fundamental para la seguridad de los datos.

- Medidas de Seguridad Física: Las instalaciones del proveedor deben tener controles físicos estrictos, incluido monitoreo de seguridad 24 horas al día, 7 días a la semana, vigilancia CCTV y restricciones de acceso de múltiples capas (por ejemplo, autenticación biométrica) a las áreas de desarrollo.

- Prevención de pérdida de datos (DLP): Instituya una política estricta de DLP. Los desarrolladores deben operar en máquinas administradas por la empresa con puertos externos deshabilitados (USB, unidades ópticas) y acceso restringido a la red. Esto evita la transferencia de datos no autorizada o la filtración de códigos y documentos, esenciales para una protección eficaz de la propiedad intelectual. Los dispositivos personales y los medios de almacenamiento externos deben estar estrictamente prohibidos en las zonas de desarrollo.

- Control de acceso basado en roles (RBAC) y principio de privilegio mínimo (PoLP): Implemente controles de acceso granulares. A los desarrolladores solo se les debe conceder acceso al conjunto mínimo de recursos (repositorios de código fuente, servidores de desarrollo, entornos de cliente, bases de datos) estrictamente necesarios para sus funciones específicas. Se deben mantener registros de acceso para todos los sistemas críticos, proporcionando un registro de auditoría para el análisis forense en caso de una violación de la seguridad de los datos.

- Autenticación multifactor (MFA): Se debe aplicar MFA obligatorio para todos los inicios de sesión en los repositorios del proyecto (Git/SVN). proveedor de nube servicios (AWS, Azure, GCP), herramientas internas de gestión de proyectos y canales de comunicación. Esto reduce significativamente el riesgo de robo de credenciales.

Prácticas de cifrado y desarrollo seguro

Un producto seguro comienza con un proceso seguro. El proveedor debe incorporar la seguridad de los datos en su Ciclo de vida del desarrollo de software (SDLC).

- Protocolos de cifrado: Todos los datos confidenciales deben cifrarse en todas las etapas. Esto incluye datos en reposo (por ejemplo, usar cifrado AES-256 para bases de datos y almacenamiento de archivos) y datos en tránsito (por ejemplo, aplicar protocolos TLS/SSL para todos los canales de comunicación, API y transferencia de datos).

- Estándares de codificación segura: Asegúrese de que el equipo de desarrollo cumpla con las mejores prácticas de la industria, como OWASP Top 10 para seguridad de aplicaciones. Exija evidencia de pruebas de seguridad de aplicaciones estáticas (SAST) y pruebas de seguridad de aplicaciones dinámicas (DAST) periódicas durante los sprints de desarrollo.

- Sistemas de control de versiones seguros: Todo el código fuente y los archivos de configuración confidenciales deben residir en un sistema de control de versiones (VCS) centralizado y seguro, como una instancia corporativa dedicada de Git o Subversion, con derechos de acceso altamente restrictivos. Esto proporciona un historial limpio, rastreable y auditable de la propiedad intelectual.

¿Necesita un equipo que siga estrictos estándares de seguridad, cumplimiento y codificación? Conéctate con nosotros.

Panorama regulatorio y de cumplimiento en la India

El ecosistema legal de la India está fortaleciendo activamente su marco regulatorio para la seguridad de los datos, lo que lo convierte en un lugar cada vez más seguro para contratar desarrolladores dedicados en la India. Un socio acreditado cumplirá con las leyes locales e internacionales.

La Ley de TI de 2000 y las normas SPDI

El marco legal fundamental es la Ley de Tecnología de la Información de 2000 (Ley de TI) y las Reglas de Tecnología de la Información (Prácticas y procedimientos de seguridad razonables y datos o información personal confidencial) de 2011 (Reglas SPDI). Estas regulaciones exigen que cualquier entidad corporativa que recopile, procese o almacene “datos o información personal confidencial” debe implementar “prácticas de seguridad razonables”.

- Responsabilidad: La sección 43A de la Ley de TI hace que una persona jurídica sea responsable de pagar una compensación a la parte afectada si su negligencia en la implementación de prácticas de seguridad razonables conduce a una pérdida o ganancia ilícita debido a una violación de datos. Esta disposición proporciona importantes recursos legales para los clientes preocupados por la seguridad de los datos.

Ley de Protección de Datos Personales Digitales de 2023 (Ley DPDP)

La reciente promulgación de la Ley de Protección de Datos Personales Digitales de 2023 (Ley DPDP) eleva significativamente el compromiso de la India con la privacidad de los datos, acercando sus estándares al punto de referencia global del RGPD.

- Nuevas Obligaciones: La Ley DPDP introduce requisitos más estrictos de consentimiento, notificación y responsabilidad para las entidades que procesan datos personales digitales. Impone estrictas obligaciones de cumplimiento tanto al Fiduciario de datos (el cliente) como al Procesador de datos (el proveedor).

- Cumplimiento del proveedor: Su acuerdo debe exigir explícitamente que el proveedor cumpla con la Ley DPDP y cualquier otro marco internacional relevante (como HIPAA para datos de atención médica o GDPR para datos de ciudadanos de la UE) relevantes para su proyecto. Además, el proveedor debe tener un Plan de respuesta a incidentes formal y probado que incluya una notificación inmediata al descubrir cualquier violación potencial o real que afecte la seguridad de sus datos.

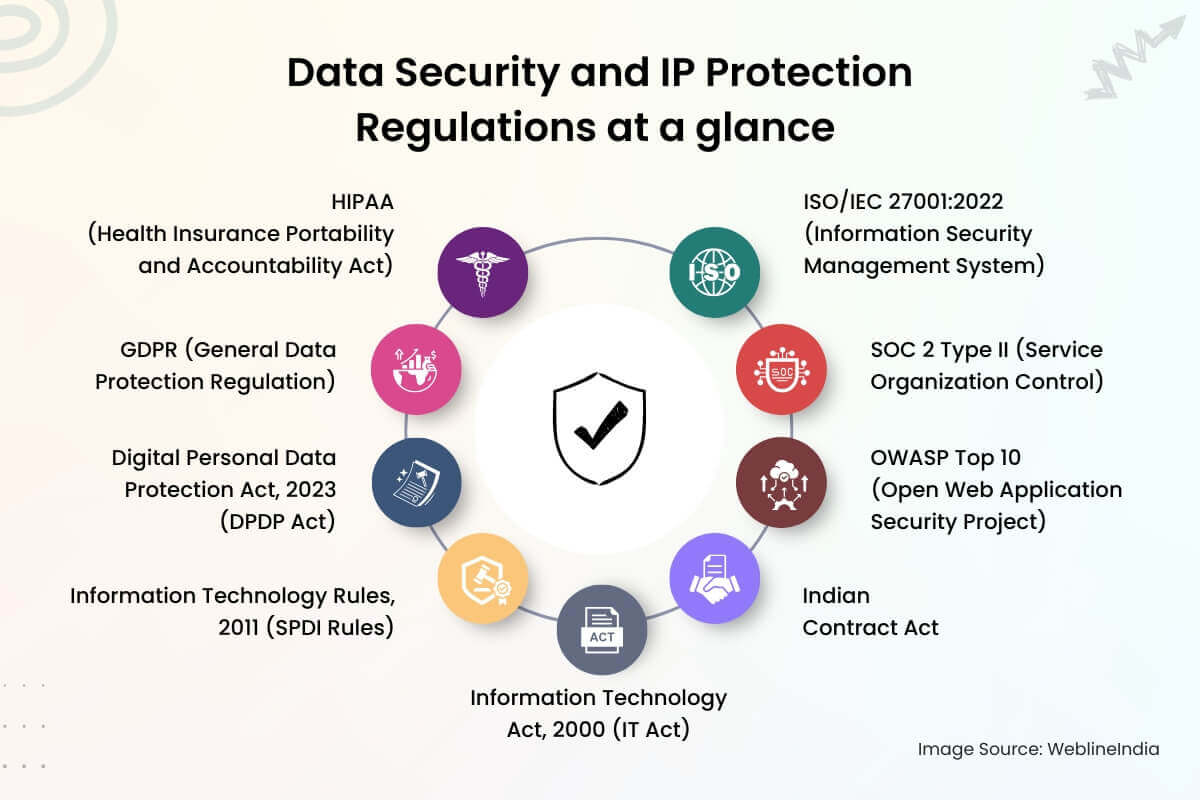

Normas de seguridad de datos y protección de la propiedad intelectual de un vistazo

Aquí está la lista de este blog que menciona innumerables reglas, regulaciones, cumplimientos y un conjunto de estándares utilizados para la seguridad de los datos y la protección de la propiedad intelectual, especialmente en la India.

- ISO/IEC 27001:2022 (Sistema de gestión de seguridad de la información): un estándar internacional para gestionar sistemáticamente los riesgos de seguridad de la información.

- SOC 2 Tipo II (Control de organización de servicios): informes que validan los controles internos de una organización de servicios relacionados con la seguridad, la disponibilidad, la integridad del procesamiento, la confidencialidad y la privacidad durante un período de tiempo.

- OWASP Top 10 (Proyecto abierto de seguridad de aplicaciones web): una lista estándar de los diez riesgos de seguridad de aplicaciones web más críticos.

- Ley de Contratos de la India: La legislación primaria que rige los contratos y la aplicabilidad de acuerdos como los NDA en la India.

- Ley de Tecnología de la Información de 2000 (Ley de TI): la ley principal de la India que trata sobre el delito cibernético y el comercio electrónico y responsabiliza a las empresas por negligencia en la seguridad de los datos.

- Reglas de tecnología de la información (prácticas y procedimientos de seguridad razonables y datos o información personal confidencial), 2011 (Reglas SPDI): exige prácticas de seguridad específicas para el manejo de datos personales confidenciales en la India.

- Ley de Protección de Datos Personales Digitales de 2023 (Ley DPDP): la ley integral más reciente de la India que regula el procesamiento de datos personales digitales, similar al RGPD.

- GDPR (Reglamento General de Protección de Datos): El reglamento de la UE que protege los datos y la privacidad de los ciudadanos de la UE, relevante si el proyecto involucra a clientes europeos.

- HIPAA (Ley de Responsabilidad y Portabilidad de Seguros Médicos): Legislación estadounidense que regula el manejo de información médica protegida, relevante para proyectos de TI de atención médica.

La ventaja de WeblineIndia: su garantía de seguridad y experiencia

Si bien la complejidad de garantizar la seguridad integral de los datos y la protección de la propiedad intelectual puede parecer desalentadora, asociarse con una agencia de TI experimentada y confiable es la solución definitiva.

Cuando las empresas deciden contratar desarrolladores dedicados en la India, buscan excelencia técnica, pero también requieren absoluta tranquilidad. WeblineIndia es una agencia de TI establecida en la India, reconocida mundialmente por su destreza en desarrollo de aplicaciones moviles y desarrollo web. Con una rica historia que abarca más de 25 años y un historial estelar de más de 3500 proyectos completados para empresas de todo el mundo, nuestra experiencia se basa en la confianza y la resiliencia. Hemos integrado las mejores prácticas de seguridad global en nuestro ADN operativo, garantizando que nuestra infraestructura y procesos mitiguen los riesgos de manera proactiva antes de que puedan escalar. Nuestro compromiso contigo incluye:

- Seguridad jurídica para la protección de la propiedad intelectual: Eliminamos toda ambigüedad respecto a la propiedad. Cada contrato incluye cláusulas de cesión de propiedad intelectual explícitas y no negociables, lo que garantiza que todos los códigos, diseños, tecnologías, y las innovaciones son propiedad exclusiva del cliente. Nuestros dedicados desarrolladores, que han sido examinados especialmente, firman rigurosos acuerdos de confidencialidad y transferencia de propiedad intelectual, protegiendo sus secretos comerciales desde cero.

- Seguridad de datos de nivel empresarial: Nuestros centros de desarrollo y entornos de nube operan bajo un gobierno certificado de seguridad de datos. Aplicamos estrictamente los estándares internacionales, la autenticación multifactor obligatoria, los túneles VPN seguros y el control de acceso basado en roles (RBAC) a todos los activos del proyecto, salvaguardando su información más confidencial.

- Liderazgo en cumplimiento: Mantenemos un cumplimiento activo de la legislación india más reciente, incluida la Ley DPDP, y estamos estructurados para satisfacer perfectamente sus necesidades de cumplimiento internacional (GDPR, HIPAA). Nuestros procesos incluyen auditorías periódicas de seguridad de terceros y un plan de respuesta a incidentes maduro y probado.

Elegir contratar desarrolladores dedicados en la India a través de WeblineIndia significa seleccionar un socio que trate su propiedad intelectual como sagrada. No nos limitamos a crear software; Lo construimos de forma segura, responsable y con protección IP garantizada. WeblineIndia le garantiza que su proyecto está en manos seguras y expertas, lo que le permite concentrarse en la ejecución del mercado mientras nosotros manejamos la complejidad del desarrollo transfronterizo seguro.

¿Listo para asociarse con un líder de TI confiable que garantice la seguridad de su innovación? Contacto WeblineIndia hoy para analizar cómo nuestro sólido marco de seguridad puede respaldar su próximo proyecto.

Hashtags sociales

#SeguridadDeDatos #ProtecciónIP #SubcontrataciónDeSoftware #ContratarDesarrolladoresIndia #DesarrolloOffshore #CiberSeguridad #CumplimientoTecnológico #CodificaciónSeguridad #DesarrolloDeSoftware

¿Quiere un desarrollo offshore seguro y confiable para su próximo proyecto? Empecemos.

Preguntas frecuentes

Testimonios: Escúchalo directamente de nuestros clientes globales

Nuestros procesos de desarrollo ofrecen soluciones dinámicas para afrontar retos empresariales, optimizar costos e impulsar la transformación digital. Soluciones respaldadas por expertos mejoran la retención de clientes y la presencia en línea, y casos de éxito comprobados muestran la resolución de problemas reales mediante aplicaciones innovadoras. Nuestros estimados clientes en todo el mundo ya lo han experimentado.

Premios y Reconocimientos

Aunque los clientes satisfechos son nuestra mayor motivación, el reconocimiento de la industria tiene un valor significativo. WeblineIndia ha liderado constantemente en tecnología, con premios y galardones que reafirman nuestra excelencia.

OA500 Empresas globales de externalización 2025, por Outsource Accelerator

Mejor empresa de desarrollo de software, por GoodFirms

Mejor empresa de soluciones de producto fintech – 2022, por GESIA

Premiada como – Mejor empresa de desarrollo de apps en India 2020, por SoftwareSuggest